新型コロナウイルスに便乗して猛威を振るうマルウェア、「Emotet(エモテット)」感染への注意喚起

2020年5月26日

English follows Japanese

新型コロナウィルス感染拡大による在宅勤務者の増加に伴い、非常に悪質なサイバー攻撃「Emotet(エモテット)」による被害が拡大がしております。Emotetは標的型攻撃の一種で、メール経由でPCに侵入します。

本日は、Emotet感染防止の注意喚起を目的とした自己防衛対策等についてご案内いたします。

皆様にとって少しでも有益な情報となれば幸いです。

◆「Emotet(エモテット)」とは

Emotetは、非常に感染力・拡散力が強いマルウェアの一種で、情報の窃取に加え、他のウイルスへの感染を導く土台としても利用されるウイルスです。

Emotet感染は、メールに添付のMicrosoft Officeファイルの開封や、メール本文に記載された悪意のあるリンク(URL)を開くことにより活動を開始します。

ファイルを開くと、MicrosoftやMicrosoft Officeのロゴなどと共に、数行のメッセージが書かれた文書が表示されます。ここで[編集を有効にする][コンテンツの有効化]などをクリックすると、悪意のあるマクロが起動し、Emotetに感染してしまいます。

URLを用いる手法は、メール本文中のURLをクリックすると、外部Webサイトに設置された不正なファイルがダウンロードされる仕組みとなっており、そこからウイルスに感染してしまいます。

Emotetの特徴としては、受信者が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が、攻撃メールに流用され、「正規のメールへの返信を装う」内容となっている場合や、業務上開封してしまいそうな巧妙な文面となっている場合があり、注意が必要です。

感染すると、パソコン内からメールソフトの設定情報や過去のメール情報が窃取されます。搾取された情報を基に、過去のメールを引用し、その返信を装った不正メールが作成され、更なるEmotetの拡散に悪用されます。

Emotet と同時にトロイの木馬やランサムウェアに感染した場合は、オンラインバンキングのアカウント情報をはじめ、個人情報や企業情報が窃取されたり、パソコン内の保存データが暗号化されて身代金が要求されたりするケースもあります。

◆事例

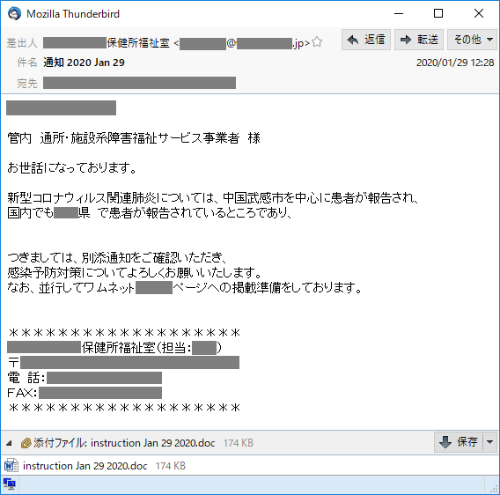

昨今、新型コロナウイルスの有益情報に見せかけ、下記のように保健所を装い、Emotetを送りつける攻撃が急増しています。

文面には「別添通知をご確認いただき、感染予防対策についてよろしくお願いいたします」と書かれており、受信者による添付ファイルの開封を誘導する内容となっています。

Emotetウイルス攻撃メールの例(出所:IPA)

◆対策

<ユーザーとしての対策>

• 身に覚えのないメールの添付ファイルは開かない。メール本文中のURLリンクはクリックしない。

• 自分が送信したメールへの返信に見えるメールであっても、不自然な点があれば添付ファイルは開かない。

• OSやアプリケーション、アンチウィルスソフトのアップデートを行い常に最新の状態にする。

• 信頼できないメールに添付されたWord文書やExcelファイルを開いてしまい、マクロやセキュリティに関する警告が表示された場合、「マクロを有効にする」「コンテンツの有効化」というボタンはクリックしない。

• メールや文書ファイルの閲覧中、これまで見たことがない内容の警告ウインドウが表示され、その警告の意味が分からない場合は、操作を中断する。

• 不審なメールや添付ファイルを開いてしまった場合は、すぐにシステム管理部門等へ連絡する。

※上記はEmotet感染を防ぐのみにとどまらず、一般的なウイルス対策としても有効です。

<企業としての対策>

• 組織内への注意喚起の実施

• マルウエア付きメールの検知機能を持つ標的型攻撃メールセキュリティ製品の導入

• メール監査ログの有効化

ご相談、ご質問等ございましたら、お気軽にお問い合わせください。

引き続き、ご愛顧賜りますようお願い申し上げます。

【Newton IT Newsletter】Alert for “Emotet”, a malware that rages on the heels of a new COVID-19

COVID-19 is being used in a variety of malicious campaigns including Emotet.

Emotet is a targeted cyber-attack that attacks PCs via email.

Please find latest Emotet case in COVID-19 context and countermeasures against Emotet.

We hope that this information will be benefit to you.

◆What is “Emotet”?

Emotet is a type of malware that is highly infectious and spreading, and is used as a foundation for infecting other viruses in addition to stealing information.

Emotet infection is triggered by opening a Microsoft Office file attached to an email or opening a malicious link (URL) in the body of an email.

When you open the file, you’ll see a document with a few lines of messages on it, along with the Microsoft or Microsoft Office logo, etc. Clicking “Enable Edit” or “Enable Content” will launch a malicious macro that will infect Emotet.

Clicking on a URL downloads a virus embedded file on an external website, from which a cyber criminal operates. .

Emotet is characterized by the fact that the recipient’s name, email address, and the content of an email that they have exchanged in the past are used into an attack email to “pretend to be a legitimate email,” or the content may be clever enough to be opened in the course of business.

When infected, it can steal your email software settings and past emails from your computer. Based on the exploited information, fraudulent emails are created that cite past emails and pretend to be replies, which are then used to further spread Emotet.

If your PC is infected with Emotet and Trojan or ransomware at the same time, your online banking account information, as well as other personal and business information, could be stolen, or the data stored on your computer could be encrypted and held for ransom.

◆Examples

Recently, there has been a sharp increase in the number of attacks disguised as information about the COVID-19 and sent to Emotet under the guise of a health centre.

The context often includes such as, “Please check the attached notice and take measures to prevent COVID-19 infection,” which is intended to induce the recipient to open the attached file.

◆Countermeasures

Measures for users

– Do not open an attachment to an email that you don’t recognize. Do not click on the URL link.

– Even if the email looks like a reply to an email you sent, don’t open the attachment if there is anything unnatural about it.

– Update your OS, applications and anti-virus software to keep them up to date.

– If you open a Word document or Excel file attached to an untrusted email, and you get a macro or security warning, don’t click the “Enable Macros” or “Enable Content” button.

– If a warning window with contents you have not seen before appears while viewing a mail or document file, and you do not understand the meaning of the warning, abort the action.

– If you open a suspicious email or attached file, contact the system administration department immediately.

*The above is not only effective in preventing Emotet, but also as a general antivirus.

Countermeasures as a company

– Raising awareness within the organization

– Deployment of a targeted attack email security product with malware email detection

– Enable email audit logs

Please feel free to contact us if you have any questions or concerns regarding IT matters.